网络间谍活动警报:LilacSquid 攻击

关键要点

LilacSquid 进行针对美国、欧洲和亚洲公司的网络间谍攻击攻击利用已知软件漏洞与远程桌面协议凭据使用开源工具 MeshAgent 和 InkLoader 分发 PurpleInk 恶意软件PurpleInk 具备广泛的远程管理功能攻击手法与 Lazarus Group 的 Andariel 子集相似根据 The Hacker News 的报道,一家名为 LilacSquid 的高级持续威胁组织自 2021 年起对美国的 IT 软件供应商、欧洲的能源公司和亚洲的制药企业发起了数据外泄攻击,这一系列活动属于网络间谍活动的一部分。

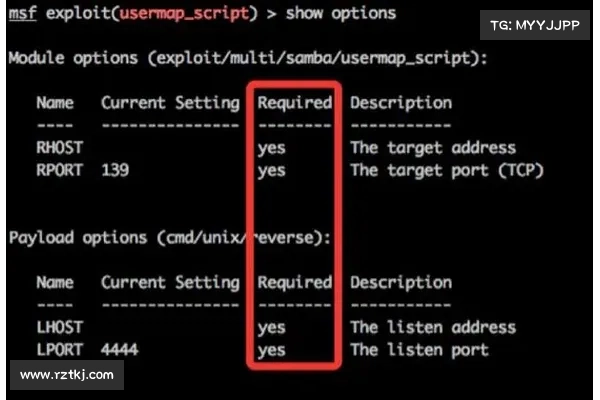

这些入侵事件利用了已知的软件漏洞,并且破坏了远程桌面协议的凭据。攻击者通过启动开源的 MeshAgent 远程管理工具或 InkLoader,来帮助分发 PurpleInk 恶意软件。根据思科 Talos 的报告,PurpleInk 是一种基于 QuasarRAT 木马定制的恶意软件。

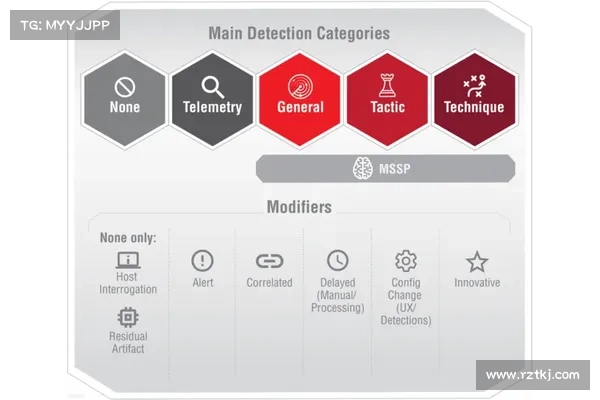

除了让攻击者能够执行新应用程序和文件操作外,PurpleInk 还允许远程 shell 部署、目录和进程枚举、系统信息收集以及与指挥控制服务器的通讯。研究人员还指出,LilacSquid 的攻击技术和工具与 Lazarus Group 的 Andariel 子集存在相似之处,包括使用 MeshAgent 和安全套接字隧道功能。

海外npv加速器下载恶意软件功能使用工具PurpleInk远程shell、目录枚举、系统信息收集等MeshAgent、InkLoaderQuasarRAT木马 Trojan无LilacSquid 的攻击不仅对目标行业造成严重影响,还强调了维护网络安全的重要性。企业应加强对软件漏洞的监控和修复,以降低被攻击的风险。